Sadržaj

Sažetak

Sender Policy Framework (SPF), DomainKeys Identified Mail (DKIM) i Domain-based Message Authentication, Reporting, and Conformance (DMARC) su tri metode autentifikacije e-pošte koje zajedno djeluju kako bi pružile robustnu autentifikaciju e-pošte i zaštitu od prevara, phishinga i prevara e-pošte.

SPF omogućuje primatelju da provjeri je li e-mail poslan s ovlaštenog poslužitelja tako da sadrži IP adrese koje želimo ovlastiti za slanje e-maila u ime naše domene.

DKIM koristi kriptografski javni ključ kako i se dodao digitalni potpis svakom e-mailu kako bi se moglo provjeriti da e-mail nije mijenjan tijekom prijenosa i da je poslan s ovlaštenog poslužitelja.

DMARC je protokol koji veže SPF i DKIM. On definira jasnu politiku za oba i stvara adresu koja se može koristiti za slanje izvješća o e-mailovima prikupljenim od strane primatelja za određenu domenu.

Ključne riječi: SPF, DKIM, DMARC, E-mail, DNS

Uvod

S tolikom količinom spam i phishing poruka koje kruže svijetom e-maila, postaje sve važnije da se naše poruke ispravno osiguraju i autentificiraju. Autentifikacija e-maila djeluje kao naša digitalna iskaznica i pomaže Mailbox Providerima i sustavima za filtriranje spam poruka da prepoznaju našu legitimnu e-poštu. Dva glavna protokola autentifikacije koja pomažu provjeriti je li e-mail poruka stvarno poslana od strane onoga koji se predstavlja kao pošiljatelj su SPF i DKIM. DMARC se koristi iznad SPF-a i DKIM-a i pruža skup uputa za poslužitelje primatelje e-maila što trebaju učiniti ako primaju neautenticirani e-mail.

Sender Policy Framework

Sender Policy Framework je tehnika autentifikacije e-maila koja se koristi kako bi se otkrili lažni pošiljatelji u e-mailu(spammeri i phishing). Sastoji se od tri komponente: funkcije autentifikacije, specijaliziranih zaglavlja postavljenih u e-mailu i okvira politike.

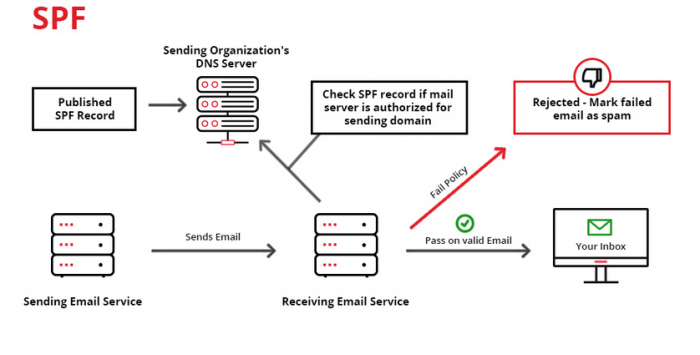

SPF zapis je zapis koji se dodaje DNS zapisu naše domene. Sadrži IP adrese koje želimo ovlastiti za slanje e-maila u ime naše domene. Kada se primi e-mail, primajući server će provjeriti SPF zapis kako bi vidio je li poslužitelj koji je poslao e-mail ovlašten za to. Ako poslužitelj nije na popisu, e-mail može biti odbijen ili označen kao potencijalna prijevara (slika 1).

Slika 1. Izvor slike

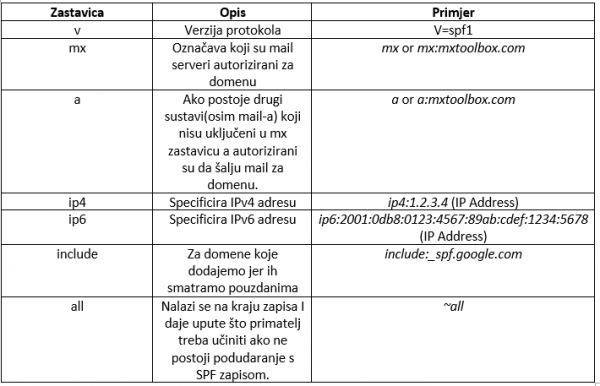

SPF ima različite zastavice u sebi (slika 2). Zastavica v označava verziju protokola. Zastavica mx označava koji su sve mail serveri autorizirani slati poruke u ime naše domene. Zastavica a označava sve sustave osim maila koji nisu uključeni u mx a autoriziani su da šalju u ime domene. Zastavice ip4 i ip6 specificiraju adresu. U include dodajemo domene koje smatramo pouzdanima a zastavica all se nalazi na kraju zapisa i daje upute što primatelj treba učiniti ako ne postoji podudaranje s SPF zapisom. Postoje 3 uobičajene opcije all zastavice i omogućuju pošiljatelju da: kaže primatelju da odbije poštu koja se ne podudara s zapisom (-all), da tretira poštu kao sumnjivu (~all) i neutralno preporučenje (?all) koje ostavlja odluku primatelju. U većini slučajeva, tretiranje pošte kao sumnjive raditi će ~all jer će obično uzrokovati poruke koje se ne podudaraju da budu označene kao spam.

Slika 2. Izvor slike

SPF sam nije toliko pouzdan i ima mana. Kad se implementira nema način da otkrije je li poruka odbijena ili označena kao spam. Također SPF ako se koristi sam, svaka druga domena koja koristi istu uslugu može lažirati mail drugih domena. Na primjer, ako koristimo Office365 prakitčki kažemo da svi Microsoft serveri imaju dozvolu slati mailove u naše ime. I tu sada služe drugi mehanizmi DKIM i DMARC jer nadomještaju ono što fali SPF-u.

DomainKeys Identified Mail

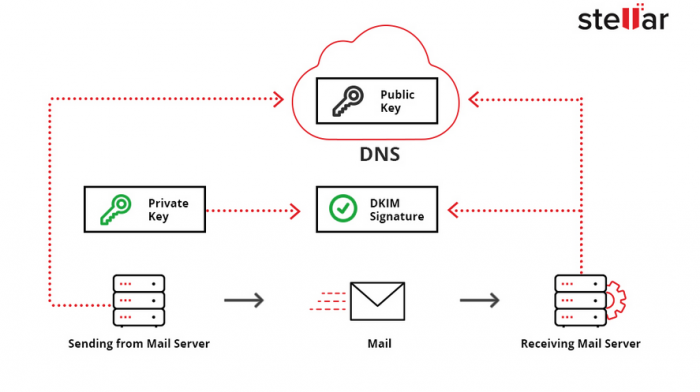

DomainKeys Identified Mail (DKIM) je tehnika autentifikacije e-maila koja nam omogućuje provjeru je li e-mail poslan i ovlašten od strane pošiljatelja. DKIM koristi kriptografijski javni-ključ kako bi se dodao digitalni potpis svakom e-mailu koji se provjerava pomoću odgovarajućeg privatnog ključa pohranjenog na primajućem poslužitelju. Provjerom digitalnog potpisa, primajući poslužitelj može osigurati da e-mail nije mijenjan tijekom prijenosa te da je poslan od strane ovlaštenog poslužitelja.

DKIM se može postaviti u tri koraka:

- Generiranje ključeva domene za našu domenu

- Dodavanje javnog ključa u DNS zapise našeg dokumenta

- Uključivanje DKIM potpisivanja za početak dodavanja DKIM potpisa svih e-mailova koje ćemo slati u budućnosti.

Slika 3. Izvor slike

DKIM potpis

DKIM potpis je glavna značajka validacije. Potpis je hash koji se stvara od različitih komponenti unutar poruke. Pošiljatelj može koristiti domenu, tijelo poruke i druge dijelove poruke za stvaranje potpisa. Te komponente se određuju kada se poruka šalje, tako da se kasnije ne mogu promjeniti. Da bi se stvorio potpis, pošiljatelj koristi privatni ključ domene za šifriranje poruke i stvaranje hasha. Zatim poslužitelj primatelja koristi javni ključ pošiljatelja za šifriranje istih komponenti iz poruke. Primatelj uzima šifrirani rezultat, niz hash-a i uspoređuje ga s dešifriranim hashom pošiljatelja. Ako su oba niza ista, tada prođe DKIM validaciju. Neuspjeh u procesu validacije DKIM potpisa ukazuje na to da je napadač mogao manipulirati porukom. Ovaj proces osigurava integritet poruke tako da primatelji ne postanu žrtve napada i phishinga putem dobivenih poruka.

Domain-based Message Authentication, Reporting, and Conformance

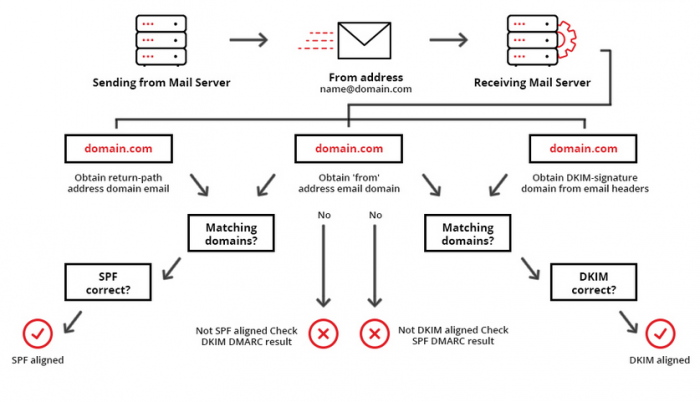

Domain-based Message Authentication, Reporting, and Conformance (DMARC) je protokol za autentifikaciju e-maila, on veže DKIM i SPF zajedno. On definira jasne stavke za oba i stvara adresu koja se može koristiti za slanje izvješća o e-mailovima prikupljenim od strane primatelja za određenu domenu. Također pruža mehanizam kako bi se utvrdilo je li e-pošta odbijena nakon implementacije SPF protokola. Funkcionira tako da prvo se objavi DMARC zapis DNS-u i taj DMARC zapis objašnjava što napraviti s porukama koja nisu prošla SPF ili DKIM ili oba. Nadalje, server šalje e-mail i primajući e-mail server prvo provjerava SPF, nakon toga provjerava DKIM i onda provjerava DMARC zapis da zna što učiniti s porukama koje nisu prošle provjeru. Na kraju ako je poruka prihvaćena dostavlja se u inbox primatelja a ako nije onda je odbijena na način definiran u zapisu DMARC-a (slika 4).

Slika 4. Izvor slike

DMARC zapis

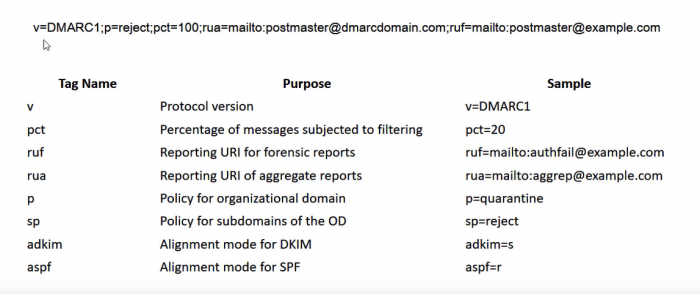

DMARC zapis je prikazan na slici 5. Slika također prikazuje zastavice DMARC zapisa. Zastavia v označava verziju protokola. Zastavica p označava politiku za domene i može biti reject i quarantine. Pct zastavica je opcionalna i govori primajućem serveru na koliki postotak poruka da primjeni DMARC p zastavicu. Na primjer, ako je p postavljen kao quarantine i pct na 25 to znači da će na 25% poruka koje ne prođu provjeru biti označene s quarantine. Zastavice rua i ruf označavaju adrese na koje se šalju izvješća, adkim označava kako se DKIM provjerava, a aspf označava kako se SPF provjerava.

Slika 5. Izvor slike

Sva tri zajedno

Sva tri protokola rade zajedno kako bi osigurali robusnu autentifikaciju e-maila i zaštitili od phishinga, spammova i prijevara. Implementiranje ovih protokola će zasigurno poboljšati sigurnost sustava e-maila, ali ne jamče potpunu sigurnost.

Zaključak

SPF, DKIM i DMARC su tri ključna protokola za autentifikaciju e-maila. SPF se za koristi za provjeru domena i sprječava slanje poruka u naše ime bez našeg odobrenja. DKIM usporedbom digitalnih potpisa provjerava je li poslana poruka poslana od strane ovlaštenog pošiljatelja. DMARC povezuje SPF i DKIM te daje upute kako postupati s porukom koja nije prošla SPF ili DKIM provjeru. Također DMARC vraća izvješće pošiljatelju je li poruka odbačena ili dostavljena. Sva tri protokola pomažu u zaštiti korisnika od phishinga, spamma i napada, te omogućuju primateljima da prepoznaju ovlašteni e-mail. Unatoč tome što uvelike pomažu kod prepoznavanja legitimnih e-mailova nisu sto posto sigurni. Kako se načini napada stalno mijenjaju potrebno je redovito ažurirati sustav.

LINK NA VIDEO PROJEKT: https://ferhr-my.sharepoint.com/:v:/g/personal/mt51113_fer_hr/EcrtY7KWegJPlBnDc_K1x94B-lSrxoXSxnqlMApe0djQqg?e=6HSEZh

LINK ZA PREZENTIRANJE: https://ferhr-my.sharepoint.com/:p:/g/personal/mt51113_fer_hr/EQwH7gB2yTxIt-ItIzGBsDEBXNSe2cMxmxdyuFVw8xwK4w?e=BhPm0W

Literatura

[1] https://www.stellarinfo.com/article/how-to-stop-email-phishing-attacks.php

[2] Video o SPF-u, DKIM-u i DMARC-u

[4] https://www.practicalecommerce.com/how-spf-dkim-dmarc-drive-email-delivery-security

[5] https://www.proofpoint.com/us/threat-reference/spf