Ovo je stara izmjena dokumenta!

Sadržaj

Sažetak

Sažetak rada

Uvod

U današnjem svijetu velika je potreba za dijeljenjem datoteka. Za dijeljenje manjih datoteka idealno rješenje je email, ali što kada se javi potreba za dijeljenjem velikih datoteka? Rješenje su P2P (Peer to Peer) mreže koje su vrlo popularna metoda za prijenos velikih datoteka i koristi ih velik broj ljudi. Zbog popularnosti i dostupnosti P2P mreža, često su korištene u svrhe dijeljenja i distribucije ilegalnog sadržaja poput filmova i glazbe zaštićenih licencom ili dječje pornografije.

U ovom radu opisane su P2P mreže i njihova arhitektura te postupci računalne forenzike takvih mreža. Analizirat ću i postojeći alat RoundUp koji je temeljen na Phex Gnutella Client fork-u i koji se koristi za forenzičko istraživanje mreža temeljenih na Gnutella protokolu. Kako bi shvatili kako se provodi kriminalističko forenzičko istraživanje i kako alat RoundUp radi, objasnit će se i osnove Gnutella mreže.

Arhitektura P2P mreža

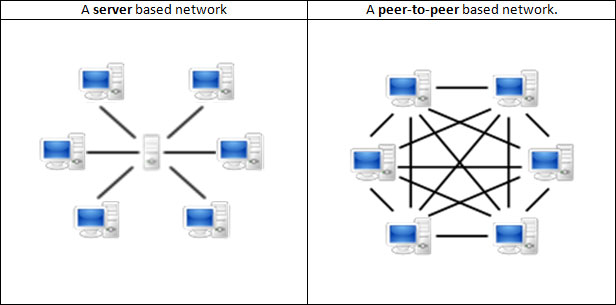

U klasičnim poslužiteljskim mrežnim arhitekturama postoje klijenti koji šalju zahtjeve centraliziranom poslužitelju, a on odgovara na zahtjeve, odnosno klijenti zahtjevaju resurse, a poslužitelji ih daju. U ovakvim mrežama poslužitelj je jedinstvena točka ispada, a usluga koju klijenti traže je pod njegovom kontrolom i on njome upravlja.

U P2P mrežama, mrežu čine ravnopravni sudionici koji su ujedno i klijenti i poslužitelji. Kako bi postao sudionik u mreži, korisnik na neki način plaća sudjelovanje kroz računalne resurse (npr. procesna snaga, memorija, prostor na disku…). Ti resursi koje računalo nudi su dostupni svim ostalim sudionicima mreže bez potrebe za centraliziranim upravljačkim računalom. Svi sudionici u P2P mrežama su ravnopravni i polažu jednaka prava na preuzimanje i dijeljenje datoteka.

Za razliku od mreže temeljene na poslužiteljskoj arhitekturi koja je centralizirana i u kojoj postoji poslužitelj koji odgovara na zahtjeve klijenata, P2P (Peer to Peer) mreže su temeljene na distribuiranoj arhitekturi koju čine ravnopravni umreženi sudionici u mreži (Peer)(Slika 1).

Slika 1. Centralizirana poslužiteljska mrežna arhitektura i decentralizirana distribuirana P2P mrežna arhitektura [5]

Gnutella mreža

Gnutella je decentralizirana P2P mreža temeljena na istoimenom protokolu. Pri ulasku u mrežu, računalo kontaktira poznatog poslužitelja u svrhu dohvaćanja informacija o ostalim sudionicima s kojima tvori P2P mrežu. Potom pridruženo računalo kontaktira ostale sudionike i uspostavlja TCP konekciju s njima te postaju susjedi i tvore susjedstvo. Po potrebi klijent preplavljivanjem saznaje informacije o susjedovim susjedima, odnosno o ostalim sudionicima u mreži. Svaki Peer si odredi nasumično odabrani jedinstveni globalni identifikator (GUID).

Pretraživanje datoteka u mreži vrši se putem upita (Query String). Pretraživanje se ostvaruje slanjem zahtjeva svim trenutno aktivnim povezanima čvorovima o kojima svaki čvor vodi evidenciju (Ping). Svaki zahtjev ima određen broj skokova (hops) koji predstavlja vrijeme valjanosti zahtjeva, tj. koliko još puta može bit proslijeđen zahtjev prije nego što istekne. Ako neki čvor sadrži traženu datoteku, on kontaktira izvorišni čvor koji je zahtjev uputio s ciljem dijeljenja datoteke (Pong). U prijašnjim verzijama Gnutelle, takav rezultat je putovao najčešće istim putem kao i zahtjev, no u novijim verzijama protokola rezultat se izravno dostavlja klijentu putem UDP protokola (Slika 2).

Slika 2. Računalo salje upit za datoteku “Baby go home.mp3”

Ako je tražena datoteka fragmentirana, zasebni fragmenti se mogu preuzimati od različitih Peer-ova paralelno. Datoteke se identificiraju prema njihovom hashu. U nekim slučajevima, moguće je da udaljeni čvor s kojeg se preuzima datoteka otkrije informacije klijentskom čvoru o preostalim čvorovima u mreži (odnosno njihove IP adrese) koji sadrže traženu datoteku. Također, jedan čvor može uspostaviti konekciju s bilo kojim drugim čvorom u mreži i pretraživati datoteke koje sadrži. Na takav zahtjev čvor odgovara s opisom svih datoteka koje sadrži i njihovim hashom.

Pri izlasku iz mreže sprema se lista čvorova s kojima je taj čvor bio povezan u svrhu obnavljanja konekcije pri idućem spajanju u mrežu.

Postupci kriminalističkog istraživanja u P2P mrežama

Zbog velike količine dijeljenja i distribucije prethodno spomenutog ilegalnog sadržaja postavlja se pitanje kako prepoznati takav sadržaj i identificirati osobe odgovorne za počinjavaje tog zločina. Istraživaču je primarni cilj sakupiti dokaze o kriminalnim radnjama na Internetu, u ovom slučaju u P2P mrežama. Dokazi mogu biti pribavljeni izravno (direct) ili po modelu prepričavanja (hearsay).

Kada istraživač ima direktan pristup nekom sudioniku i informacije o datotekama koje taj sudionik posjeduje ili dijeli onda govorimo izravnom načinu pribavljanja dokaza. Kada istraživač pribavlja informacije o nekom sudioniku s kojim nije povezan, neizravno preko svog susjednog čvora onda je takav način pribavljanja dokaza baziran na modelu prepričavanja. Direktni dokazi su najčešće konkretniji i korisniji od prepričavanja.

Koraci u postupku kriminalističkog istraživanja P2P mreža su sljedeći [1]:

- U mreži se odrede datoteke interesa (Files of interest - FOIs). Takve datoteke mogu biti ilegalni sadržaj ili informacije koje upućuju na trag o posjedovanju ili distribuciji ilegalnog sadržaja. Te datoteke mogu se dohvatiti preko P2P mreže ili zaplijenjenih medija. U P2P mrežama ih je lako identificirati jer svaka datoteka u mreži sadrži potpis (hash).

- U drugom koraku, P2P mreža se koristi za određivanje IP adresa svih sudionika koji potencijalno sudjeluju u dijeljenju i distribuciji datoteka interesa. IP adrese ostalih sudionika su dostupne svakom čvoru koji uspostavi konekciju sa susjedima s kojima tvori mrežu.

- Od cijelog skupa dobivenih korisnika, odabire se podskup za daljnja istraživanja. Neki od kriterija koji se uzimaju u obzir prilikom smanjivanja skupa su da li korisnik ima veću količinu datoteka interesa, da li već duže vrijeme sudjeluju u razmjenih takvih datoteka itd.

- Istraživač potom pokušava izgraditi slučaj i dokazati da kandidat posjeduje ili distribuira ilegalni sadržaj. Koristi prethodno prikupljene dokaze i pokušava pronaći nove kroz pregledavanje prethodnih preuzimanja i upita za datotekama u mreži. Istraživač se pokušava spojiti direktno sa kandidatom u svrhu prikupljanja informacija o svim datoteka koje posjeduje (kandidat dobrovoljno daje tu informaciju). Postoji i mogućnost direktnog preuzimanja cijele datoteke od kandidata (single-source download) što predstavlja čvršći dokaz za posjedovanje ilegalnog sadržaja.

- Skupljaju se i zapisuju svi potrebni dokazi za istražene kandidate, IP adrese, GUIDi, verzija aplikacije itd.

- Sa ovim informacijama kontaktira se pružatelj Internetske usluge (ISP) kako bi se odredila osoba koja stoji iza IP adrese i njena lokacija. ISP je zakonski dužan dati te informacije u slučaju provođenja istrage.

- Kada su svi prethodno navedeni koraci ispunjeni, izdaje se nalog za pretragu računala osumnjičenog i datoteka koje posjeduje.

- Kada se računalo i račun koji je korišten u mrežu identificiraju i povežu sa stvarnom osobom koja stoji iza tih akcija, poduzimaju se daljnje akcije pretraživanja. Nakon pregledavanja sadržaja na računalu, ako se potvrde sumnje i pronađu dokazi o posjedovanju ilegalnog sadržaja, poduzimaju se daljnje zakonske radnje protiv osumnjičenika.

Alat RoundUp

analiza alata

Zaključak

tu ide zaključak