Ovo je stara izmjena dokumenta!

Sadržaj

ARP protokol i napadi

Sažetak

ARP protokol podliježe napadima zbog svojih nedostataka kao što su nepostojanje mehanizma za provjeru autentičnosti, ne sadržavanje stanja itd. Neki od tih napada su čovjek u sredini (MITM), uskraćivanje usluge (DOS), otmica sesije, MAC poplava itd. Kada dođe do napada potrebno je sakupiti sve potrebne tragove o tome, a upravo tome služi mrežna forenzika.

Ključne riječi: ARP; ARP predmemorija; napad uskraćivanja usluge; napad čovjek u sredini;

Uvod

Učestali napadi u mrežnim sustavima jedan su od glavnih razloga zašto je potrebna mrežna forenzika. Važna je obrada svih mrežnih protokola iz perspektive računalne forenzike, a ovaj rad će prikazati to na primjeru ARP protokola. U nastavku rada navest će se osnove ARP protokola, pogled na njih iz perspektive računalne forenzike te će se objasniti neki od napada na ARP protokol i načini prikupljanja tragova kada dođe do tih napada.

Osnove ARP protokola

„Address Resolution Protocol“ koji se skraćeno naziva ARP, komunikacijski je protokol kojim se povezuju IP adresa i fiksna fizička adresa nekog uređaja na lokalnoj mreži (LAN) poznata pod nazivom MAC.

Jedan od glavnih modela za opisivanje mrežne arhitekture je Model povezivanja otvorenih sustava, tj. OSI model. Stvoren je 1984., a objavila ga je Međunarodna organizacija za standardizaciju (ISO). Može se definirati kao konceptualni okvir za opisivanje funkcija mrežnog sustava [1]. On sadržava sedam različitih slojeva: fizički, podatkovni, mrežni, prijenosni, sesijski, prezentacijski i aplikacijski.

MAC adresa dio je sloja podatkovne poveznice, a služi za uspostavljanje i prekidanje veze između dva fizička uređaja, a tom vezom se izmjenjuju podaci. IP adresa pripada mrežnom sloju čija je svrha prosljeđivanje paketa podataka kroz sve potrebne usmjerivače. ARP protokol povezuje upravo ta dva sloja. [2]

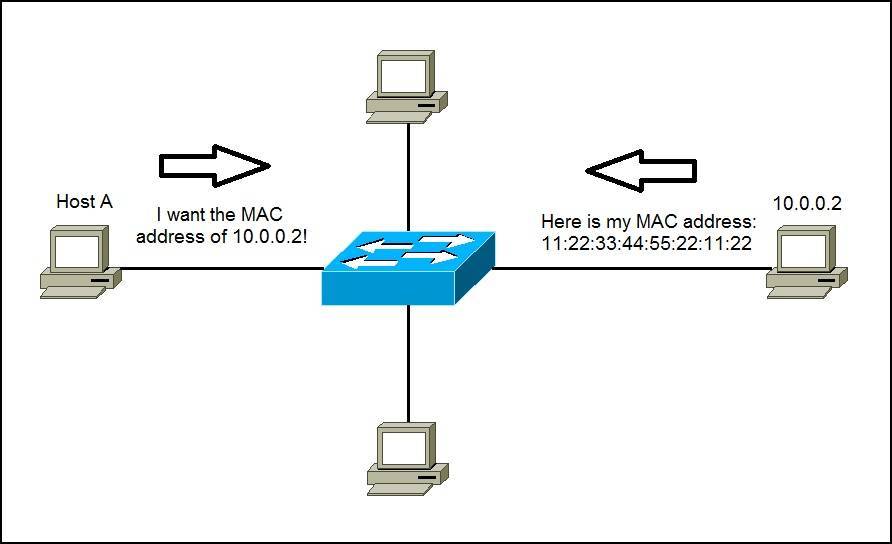

Primjer rada ARP-a (slika 1.):

- Novo računalo prilikom pridruživanja u LAN dobije jedinstvenu IP adresu.

- Podatkovni paketi stižu do pristupnika i namijenjeni su određenom računalu.

- Pristupnik (eng. gateway) zahtjeva od ARP-a da pronađe MAC adresu koja odgovara IP adresi iz paketa.

- Šalje se poruka ARP zahtjeva („tko je X.X.X.X reci Y.Y.Y.Y“, gdje su X.X.X.X i Y.Y.Y.Y IP adrese) koristeći Ethernet adresu za emitiranje, a tu poruku prime svi u LAN-u. Samo uređaj koji ima traženu adresu odgovori, dok ostali odbace poruku.

- Ciljni uređaj formira odgovor „X.X.X.X je hh:hh:hh:hh:hh:hh“, gdje je hh:hh:hh:hh:hh:hh MAC adresa računala s IP adresom X.X.X.X.

- Y.Y.Y.Y primi taj odgovor i pohrani par IP – MAC adresa u svoju ARP predmemoriju (eng. ARP cache).

- Svaki put kada dođe do zahtjeva za nekom MAC adresom prvo se provjeri je li pohranjena u predmemoriji, ako je koristi je, a ako nije šalje ARP zahtjev da je sazna i pohrani.

Slika 1. Primjer razmjene ARP poruka izvor

Podaci u ARP predmemoriji često se brišu jer je veličina ograničena i potrebno je napraviti mjesta za nove parove adresa.

ARP iz perspektive sigurnosti i računalne forenzike

Sigurnost je prihvaćena kao jako bitna stavka u većini mreža i mnoge tvrtke žele ostvariti sigurnost na svim slojevima OSI modela. Tako i nastaju mnogi protokoli koji su sigurnija verzija starijih protokola. Međutim često se zaboravlja uspostaviti bolju sigurnost na sloju podatkovne poveznice, tj. 2. sloju OSI modela. Na taj način mreža ostaje otvorena za razne napade.

Nedostaci i ranjivosti ARP-a [3]:

- Nema mehanizama za provjeru autentičnosti dolaznih paketa što znači da bilo tko može krivotvoriti ARP poruku koja sadrži zlonamjerne informacije za trovanje ARP predmemorije ciljnog uređaja.

- Podaci iz ARP predmemorije koji još nisu istekli mogu biti prebrisani novim podacima.

- ARP je „stateless“ protokol i zbog toga će se pohraniti u predmemoriju bilo koji podaci pristigli s ARP odgovorom bez obzira na to jesu li ili nisu zatraženi.

Upravo te ranjivosti mogu dovesti do ARP lažiranja (eng. ARP spoofing) koje može učiniti komunikaciju nesigurnom i podložnom za ostale napade kao što je čovjek u sredini (MITM), uskraćivanje usluge (DOS), napad kloniranja, otmica sesije i mnogi drugi.

Za sada postoje neki alati koji dolaze do dokaza o napadima. Dokazi zabilježeni prije napada uspoređuju se s dokazima zabilježenima kada je mreža napadnuta kako bi se utvrdila valjanost alata u hvatanju dokaza [4].

U idućem poglavlju bit će navedeni neki od napada i načini kako prikupiti tragove o tim napadima.

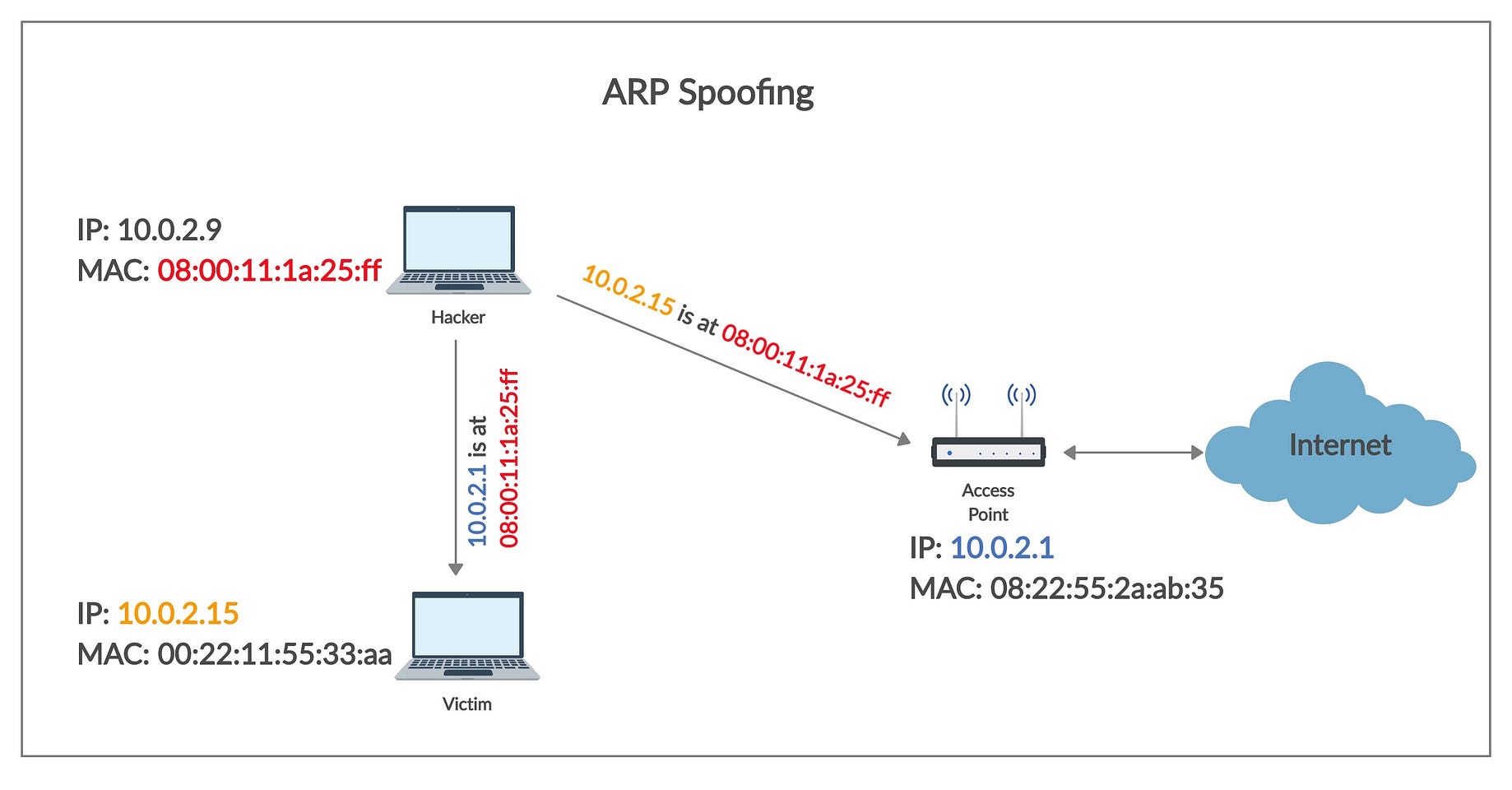

ARP lažiranje

ARP lažiranje ima još nekoliko naziva, a oni glase „ARP poison routing“ i „ARP cache poisoning“. U tom napadu napadač šalje lažne ARP poruke ciljnoj lokalnoj mreži kako bi se u predmemoriji napadnutog uređaja pohranio par MAC i IP adrese koje se mogu dalje koristiti za zlonamjerne radnje (slika 2.). Taj par adresa najčešće predstavlja MAC adresu napadača i IP adresu nekog legitimnog uređaja ili poslužitelja unutar mreže [2]. Pohranjeni lažni podaci u ARP predmemoriji mogu rezultirati slanjem podataka s računala žrtve na računalo napadača umjesto na stvarno odredište.

Slanje lažnih ARP poruka može se izvoditi s kompromitiranog uređaja u LAN-u, ali i direktno s napadačevog računala koje je izravno povezano na ciljni LAN [3]. Kada je ARP lažiranje uspješno provedeno tada napadač može raditi neke ostale zlonamjerne radnje kao što su:

- Pregledavanje paketa i prosljeđivanje prometa na originalno odredište (presretanje)

- Izmjenjivanje podataka prije prosljeđivanja (napad čovjeka u sredini)

- Pokretanje napada uskraćivanja usluge

Slika 2. Primjer ARP lažiranja izvor

Ostali napadi

- Otmica sesije je napad u kojem se preuzme aktivna komunikacijska sesija legitimnog korisnika (tj. žrtve) nakon što se autentificirao se na poslužitelju [4,5].

- Napad resetiranjem veze rezultira gubljenjem žrtvine povezanosti sa željenim sustavom [3].

- Oponašanje poslužitelja znači da napadač oponaša drugog poslužitelja i tako dobije pristup osjetljivim informacijama koji su poslani originalnom poslužitelju [4,6].

- Čovjek u sredini (MITM) napad je u kojem napadač presreće komunikaciju dvije žrtve s ciljem otmice sesije, krađe osjetljivih podataka, krađe portova itd. [4] Napadač prvobitno izvršava ARP lažiranje predmemorije na obje žrtve.

- Njuškanje paketa

- Uskraćivanje usluge (DOS) iskorištavanje je ARP lažiranja predmemorije. Napadač može dati žrtvi lažni zadani pristupnik koji ne postoji na mreži i na taj način žrtva gubi vezu s mrežom.

- MAC poplava tehnika je kojom se preopterete „switch“ uređaji u mreži i time često prelaze u „hub“ način rada. Tako preopterećen uređaj prestaje održavati sigurnost na portovima i šalje sav promet svim računalima u toj mreži. Na taj način napadač može njuškati pakete u mreži. [3]

Prikupljanje tragova

Trenutno postoji nekoliko programa koji se koriste za otkrivanje ARP lažiranja, ali većina njih nije u potpunosti učinkovita. [3] Neki od tih programa su XArp, ARPWatch, Netcut, NoCut, AntiARP, AVASS itd. Dosta je truda uloženo u tehnike ublažavanja ARP lažiranja predmemorije, ali jednako su potrebne i tehnike koje se bave pitanjima napada iz forenzičke perspektive. U slučaju postojanja napada na mrežu, potrebno je prikupiti tragove koji su u skladu sa standardom forenzičke istrage. Tada se može zaključiti da se napad doista dogodio i ako se identificira izvor napada to se može koristiti protiv osumnjičenika na sudu [7].

Daljnje navedeni forenzički postupci detaljnije su opisani u konferencijskom listu [4] autora H. Awang, C. Benzaid, A. Al-Nemrat i A.-R. Tawil. U tom radu provjera predloženih forenzičkih istraga ARP lažiranja provedena je usporedbom između prikupljenih forenzičkih tragova kada nema napada i kada ima napada na mrežu. Pritom je korišteni alat bio Ettercap.

Prvo je bilo potrebno snimiti promet mreže dok nije pod napadom. To je učinjeno koristeći TCPdump, Wireshark, TCPstat i Ntop. TCPdump izlaz se sastoji od jedanaest polja koja sadrže vremensku oznaku, protokol, izvornu IP adresu i port, odredišnu IP adresu i port, TCP zastavice, relativni redni broj, relativni broj potvrde, veličinu prozora i duljinu paketa. Na Wiresharku uhvaćen je ARP promet koji sadrži određene MAC i IP adrese ovisno o ARP poruci. Statistika prometa zabilježena može se ispisati pomoću TCPstat i ona sadržava procijenjeni broj bajtova koji se prenose u sekundi, minuti, satu, danu i mjesecu. Ntop bilježi podatke poput vremena snimanja prometa, broja primljenih paketa, brojeve i postotke „unicast“, „broadcast“ i „multicast“ paketa itd.

Zatim je u gore navedenom istraživanju bio namjerno izazvan napad ARP lažiranja predmemorije kako bi se mogli usporediti rezultati. Svrha pokretanja napada bila je pronaći učinkovit način pronalaska tragova o počinitelju napada iz snimanog mrežnog prometa. Za pokretanje napada korišten je alat Ettercap. Jedinstveno njuškanje se pokreće na Ethernet sučelju koje povezuje napadača u mrežu. Sučelje se stavlja u „promiskuitetni“ način rada. Zadani pristupnik i uređaj žrtve odabrani su kao prvo i drugo odredište. Pokrenut je Čovjek u sredini ARP napad lažiranja predmemorije odredišnih uređaja. Zatim se odvija i napad otmice sesije.

Tijekom samog napada ponovno se snima mrežni promet prethodno spomenutim alatima. Čitanjem ispisa tih alata pokušava se primijetiti bilo koje nepravilnosti ili nelogičnosti. U TCPdump-u između ostalog provjerava se broj ARP odgovora i adrese navedene u njima. U Wiresharku se također promatraju sve adrese u ARP porukama. U TCPstatu zamjećuje se brzina protoka podataka. U Ntopu se provedenom istraživanju primjećuje da je broj obrađenih paketa manji od broja primljenih.

Usporedba podataka dobivenih prije i tijekom napada:

- TCPdump - Uspoređuje se vremenska oznaka snimljenog prometa. Zabilježeno vrijeme nenapadnutom prometa je bilo prije nego vrijeme napadnutog prometa. Može se dogoditi da izvorni uređaj ne održava jedinstvenu IP adresu nego se ona naglo mijenja. Potrebno je promotriti i portove, TCP poruke, duljinu paketa, veličinu prozora itd. U zabilježenom prometu može se dogoditi da postoji ARP odgovor u kojem je navedena IP adresa žrtve kao izvor, ali da ima netočnu MAC adresu (moguće napadačeva MAC adresa). Ako je u pitanju MITM napad mogu biti dva takva ARP odgovora, jedan s izvorišnom IP adresom prve žrtve, a druga s izvorišnom adresom druge žrtve i obje mogu imati postavljenu netočnu izvorišnu MAC adresu. Takve poruke upućuju na zlonamjerne radnje.

- Wireshark - Uređaj žrtve tijekom napada šalje ARP upit tražeći adresu pristupnika. Ponekad je korisno i iz MAC adrese saznati koja vrsta uređaja sadrži tu adresu. Potrebno je pogledati i razgovor između žrtvinog uređaja i napadačevog. Razgovor može upućivati na to da je „switch“ priznao postojanje žrtvinog uređaja dodavši MAC-IP zapis u svoju ARP predmemoriju. Wireshark u „Info“ dijelu doda napomenu o dupliciranom korištenju neke IP adrese što ponekad upućuje na napad. U statistici razgovora također se ponekad primijeti da je korištena neka druga MAC adresa. Treba se obratiti i pozornost na adrese zadanog pristupnika jer neka od MAC adresa može biti zadana lažno što bi za posljedicu moglo imati DoS napad.

- TCPstat – Ako se procjena stope prometa povećala to može značiti da se događa napad. To povećanje moglo bi biti posljedica povećanja ARP odgovora.

- Ntop – Naglo povećan broj „unicast“ paketa može biti zbog lažnog ARP odgovora od napadača na uređaj žrtve.

Zaključak

Cilj ovog seminara bio je navesti glavne osnove ARP protokola, način na koji on funkcionira, koje su sve njegove mane, do kojih napada dovode te ranjivosti. Također je objašnjen i napad ARP lažiranja predmemorije i neki od postupaka prikupljanja forenzičkih tragova kada je do tog napada došlo. Ti tragovi mogu se upotrijebiti protiv osumnjičenika na sudu. U već postojećim istraživanjima utvrđeno je da su TCPdump, Wireshark, TCPstat i Ntop korisni alati u prikupljanju upravo tih tragova.