Sadržaj

Sažetak

DHCP protokol je zbog nedostatka autentikacije podložan raznim napadima. Dva najznačajnija napada su DHCP napad iscrpljivanjem i DHCP spoofing napad. Oba napada se mogu detektirati skupljanjem forenzičkih tragova i otkloniti konfiguriranjem odgovarajućih mogućnosti na preklopnicima.

Ključne riječi: DHCP; DHCP spoofing; DHCP napad iscrpljivanjem; DHCP snooping;

Uvod

DHCP protokol jedan je od protokola čija je uporaba široko rasprostranjena te je postao de facto standardni način dinamičkog dodjeljivanja mrežnih obilježja. S druge strane, mrežni sustavi su izloženi učestalim napadima pa je vrlo važna obrada mrežnih protokola iz perspektive računalne forenzike da bi se ti napadi otkrili i prevenirali. U nastavku rada opisati će se DHCP mrežni protokol, njegovi nedostaci, mogući napadi, prikupljanje tragova sa stanovišta mrežne foreznike i mogućnosti otklanjanja napada.

Opis DHCP protokola

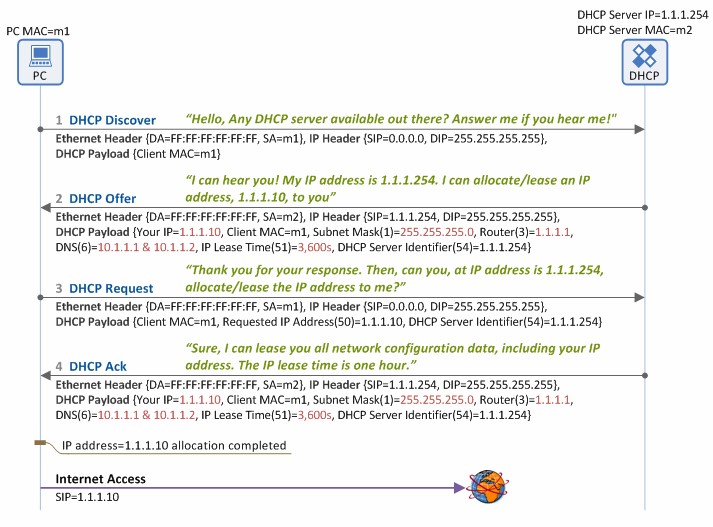

DHCP (engl. Dynamic Host Configuration Protocol) je mrežni protokol koji omogućava automatsku konfiguraciju mrežnih obilježja (IP adresa računala, subnet maska, IP adrese DNS servera, pretpostavljeni usmjerivač itd.). DHCP poslužitelj šalje mrežna obilježja računalu koje ih zatraži preko DHCP protokola. Protokol je definiran i opisan RFC-om 2131. Postupak dodjele IP adresa i ostalih mrežnih obilježja je prikazan na slici 1.

Slika 1: Dodjela mrežnih obilježja preko DHCP protokola izvor

Postupak dodjele mrežnih obilježja započinje slanjem poruke DHCP Discover kojom klijentsko računalo pokušava otkriti postoji li DHCP poslužitelj na mreži. Poruka je u upućena svim računalima na mreži (broadcast, DA=FF:FF:FF:FF:FF:FF). DHCP poslužitelj koji primi ovu poruku odgovara sa porukom DHCP Offer kojom šalje predložena mrežna obilježja klijentskom računalu (u konkretnom slučaju to su IP adresa, Subnet maska, IP adresa routera i IP adrese DNS poslužitelja). Klijentsko računalo prihvaća ponuđena mrežna obilježja sa DHCP Request porukom koju nakon toga DHCP poslužitelj potvrđuje sa DHCP Ack porukom. Za svaku poruku su prikazane i korištene klijentske i poslužiteljske MAC i IP adrese.

DHCP napadi i njihovo otklanjanje

U nastavku će biti opisani najčešći napadi koji su mogući preko DHCP protokola, prikupljanje tragova sa stanovišta forenzike i mogućnosti njihova otklanjanja. Nedostak DHCP portokola je nedostatak autentikacije što podrazumjeva da bilo koje računalo može odgovoriti na DHCP zahtjev i bilo koje računalo može poslati zahtjev za dodjelom mrežnih obilježja. Ovaj nedostatak se koristi kod najčeščih DHCP napada.

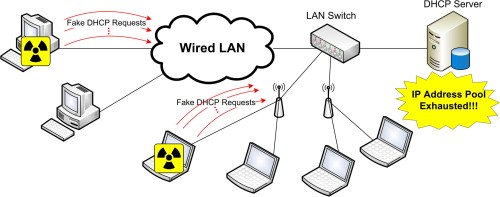

DHCP napad izgladnjivanjem

DHCP izgladnjivanje (engl. DHCP starvation) je vrsta napada gdje maliciozno računalo šalje veliku količinu lažnih DHCP zahtjeva za IP adresom prema DHCP poslužitelju. Svaka poruka ima različitu izvorišnu MAC adresu pa DHCP poslužitelj na svaki zahtjev odgovara novo dodjeljenom IP adresom. Ako je broj lažnih zahtjeva dovoljno velik, DHCP poslužitelj će iscrpiti sve adrese koje može dodjeliti klijentu. Na taj način se onemogućuje spajanje ostalih računala na mrežu budući pa ovaj napad spada i u DOS (Denial of Service) napade. Na ovaj način je onemogućena komunikacija i dostupnost sustava. Napad je prikazan na slici 2.

Slika 2: DHCP napad izgladnjivanjem izvor

Za otkrivanje napada sa stanovništa forenzike mogu se koristi logovi sa DHCP poslužitelja koji pokazuju da DHCP poslužitelj nema više slobodnih IP adresa. Također, neki korisnici će prijaviti da ne mogu komunicirati sa ostalima na mreži. Provjerom logova na tim računalima može se otkriti da nisu dobili pravu IP adresu od DHCP poslužitelja. Od koristi može biti i CAM tablica na preklopniku koja pokazuje mapiranje puno MAC adresa na port na preklopniku na koji je spojeno maliciozno računalo. Korisno može biti i preusmjeriti promet sa tog porta na računalo koje ima instaliran Wireshark alat za analizu DHCP poruka. Napad izgladnjivanjem se može izbjeći konfiguriranjem tzv. port-security mogućnosti na preklopnicima. Ta mogućnost omogućava specificiranje maksimalnog broja mac addresa koje preklopnik može mapirati na određeni port. Ovo je primjer komande na Cisco IOS preklopniku gdje je N maksimalni broj mac-adresa koje preklopnik može mapirati na odgovarajući port (komanda se primjenjuje na svaki željeni port na preklopniku).

switchport port-security maximum N

Na taj način se onemogućava korištenje različitih MAC adresa za slanje velikog broja DHCP zahtjeva sa računala spojenog na taj port.

DHCP spoofing napad

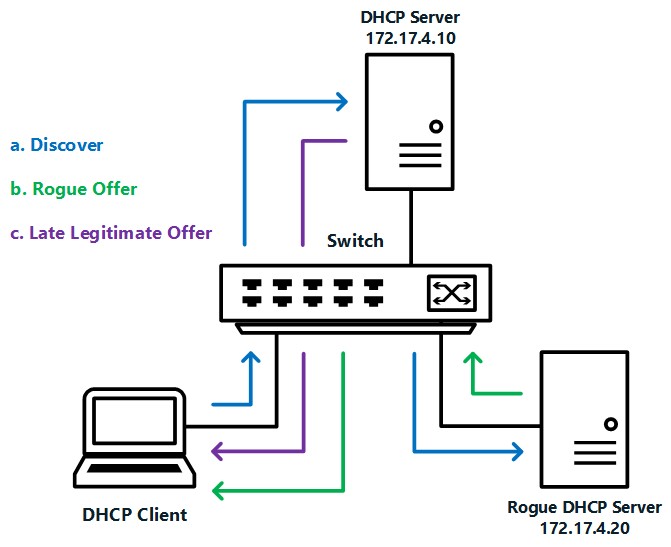

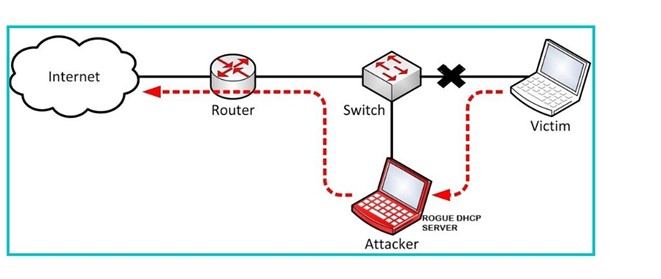

DHCP spoofing napad se bazira na svojstvu DHCP protokola da u slučaju da se na mreži nalazi više DHCP poslužitelja i svi odgovore na DHCP Discover poruku, poslužitelj čiji odgovor je prvi stigao “pobjeđuje” i mrežna obilježja koja je on poslao se dodjeljuju klijentu. Ovo ponašanje je ilustrirano na slici 3.

Slika 3: DHCP spoofing napad izvor

Ako netko priključi svoj maliciozan DHCP poslužitelj na mrežu (na slici taj poslužitelj je označen sa Rogue DHCP server) i ako je njegova DHCP Offer poruka stigla prije na klijentsko računalo koje je poslalo zahtjev za DHCP adresom , klijentsko računalo će prihvatiti dodjeljena mreža obilježja što je prikazano na slici 4.

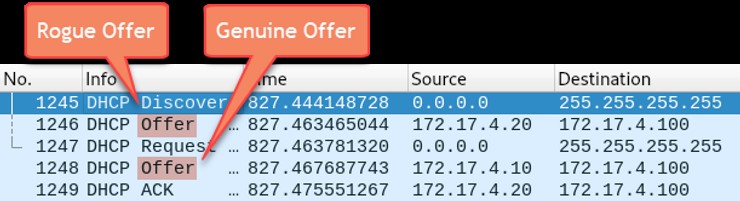

Slika 4: Wireshark prikaz DHCP poruka kod DNS spoofing napada izvor

Na taj način napadač može preusmjeriti sav korisnički promet preko svog servera bez znanja korisnika (slika 5). Napad je moguće otkriti wireshrak analizom DHCP poruka gdje se vidi da dva DHCP poslužitelja odgovaraju na istu DHCP Discover poruku a po IP adresama poslužitelja se može zakljućiti koji nije legitimni poslužitelj.

Slika 5: Preusmjeravanje prometa na maliciozni poslužitelj pomoću DHCP spoofing napada izvor

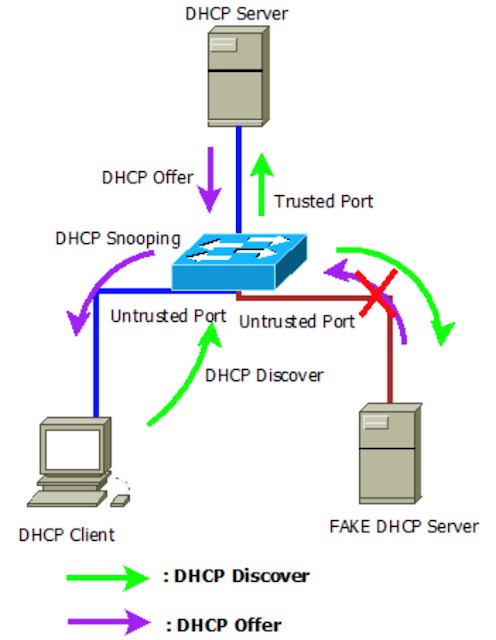

Napad se onemogućava konfiguriranjem tzv. dhcp snooping mogućnosti na preklopnicima. Ona omogućuje da se portovi gdje se nalaze legitimni DHCP poslužitelji označe kao “trusted”, dok su svi ostali portovi “untrusted”. Preklopnik analizira sav DHCP promet koji prolazi kroz njega i onemogućava sve DHCP odgovore koji nisu došli sa “trusted” porta. DHCP spoofing je prikazan na slici 6.

Slika 6: DHCP snooping mehanizam za otklanjanje DHCP spoofing napada izvor

Zaključak

Cilj ovog seminara je opisati kako funkcionira DHCP protokol i koji su njegovi nedostaci koji omogućuju napade. Opisani su DHCP napad izgladnjivanjem i DHCP snooping napad, kako ih detektirati i prikupiti forenzičke tragove analizom logova i Wireshark alatom, te mogućnosti kako se ti napadi mogu otkloniti konfiguriranjem preklopnika.

Poveznica na video prezentaciju:

Poveznica na dvominutnu PowerPoint prezentaciju: