Sadržaj

Aircrack-ng skup alata za analizu sigurnosti WiFi mreža

Sažetak

WiFi kao bežični način komunikacije pakete šalje “preko zraka”, što znači da bilo tko sa zlim namjerama te pakete može presresti i analizirati. Paketi su zbog sigurnosti u gotovo svim slučajevima šifrirani, no s određenim metodama, treće osobe te pakete mogu dešifrirati pa čak i otkriti šifru zaštićene WiFi mreže. Aircrack-ng je skup alata za analizu sigurnosti WiFi mreža s mogućnostima detektiranja WiFi mreža i uređaja spojenih na njih, prikupljanja paketa, ubrizgavanja novih paketa u mrežu, te dešifriranja WEP i WPA/WPA2-PSK ključeva. Ovaj rad će objasniti korištenje i princip rada najčešće korištenih programa Aircrack-ng skupa.

Keywords: wifi; IEEE 802.11; aircrack-ng; wep; wpa

Uvod

Aircrack-ng je skup alata za analizu sigurnosti WiFi mreža s mogućnostima detektiranja WiFi mreža i uređaja spojenih na njih, prikupljanja paketa, ubrizgavanja novih paketa u mrežu, te dešifriranja WEP i WPA/WPA2-PSK ključeva. Programi zahtijevaju bežičnu mrežnu karticu koja podržava praćenje neobrađenih (eng. raw) paketa mrežnog prometa IEEE 802.11 protokola (WiFi), te se pokreću na svim većim računalnim operativnim sustavima, pa čak i na nekim pametnim mobitelima. [1]

Skup se sastoji od nekoliko zasebnih programa, svaki sa svojom specifičnom funkcijom, koji zajedno omogućuju provedbu ranije spomenutih napada:

- airmon-ng - stavlja WiFi mrežnu karticu u nadzorni način rada (eng. monitor mode)

- airodump-ng - prikuplja pakete WiFi prometa (eng. packet sniffing)

- aireplay-ng - ubrizgava nove pakete u WiFi promet

- aircrack-ng - dešifrira WEP ključeve i provodi rječničke (eng. dictionary) napade na WPA/WPA2-PSK pakete

Airmon-ng

Airmon-ng je program za stavljanje WiFi mrežne kartice u način rada nadziranja svih paketa koji stignu do nje. Kartica se može postaviti u način nadziranja paketa određenog WiFi kanala, ili svih kanala, u kojem slučaju se ciklički redom prebacuju svi kanali koje kartica može nadzirati. [3]

U uobičajenom slučaju, WiFi mrežna kartica se nalazi u upravljanom načinu rada (eng. managed mode), gdje prati WiFi mreže u blizinu, te se spaja na mrežu prebacujući se na kanal te mreže. U ovom načinu rada, mrežna kartica komunicira isključivo sa spojenom pristupnom točkom, dok sve ostale pakete odbacuje. U nadzornom načinu rada, s druge strane, mrežni uređaj pasivno nadzire sav bežični promet na nekom određenom WiFi kanalu. [2]

Kako bi airodump-ng mogao efektivno prikupljati pakete između neke pristupne točke i spojenog uređaja, mrežni uređaj se pomoću airmon-ng programa treba prebaciti u nadzirajući način rada s kanalom na kojem se traženi paketi šalju.

Airodump-ng

Airodump-ng je program za prikupljanje neobrađenih 802.11 paketa.

Kod pokretanja programa bez dodatnih parametara, pokreće se sučelje u kojem se prikazuju sve detektirane WiFi pristupne točke i klijenti, kao i sve vezane informacije: MAC adresa, jačina signala, te količina poslanih i primljenih paketa. Dodatno, za pristupne točke prikazuju se još i naziv mreže, WiFi kanal, te način šifriranja. Za klijente, prikazuju se i pristupne točke na koje su spojeni. [4]

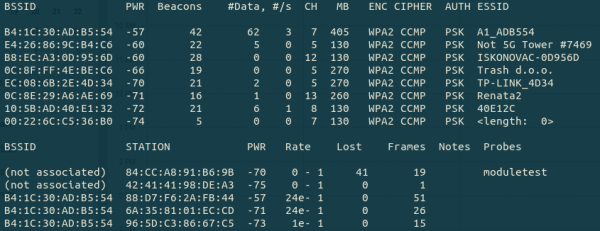

Slika 1 prikazuje sučelje programa airodump-ng. S gornje strane su pronađene pristupne točke, dok su s donje klijenti te MAC adrese pristupnih točaka na koje su spojeni.

Slika 1: Sučelje programa airodump-ng

Tipičan slučaj korištenja ovog programa je identifikacija mreža u dometu, odabir mreže, te prikupljanja paketa odabrane mreže.

Aireplay-ng

Aireplay-ng je program za ubrizgavanje paketa u promet. Glavna upotreba programa je ubrizgavanja novih paketa zbog kasnije lakšeg razbijanja WEP i WPA ključeva. [5]

Program osim toga ima mogućnost ubrizgavanja ostalih specifičnih paketa s određenim funkcijama WiFi protokola:

- deautentikacija - izbacivanje klijenta s mreže

- lažna autentikacija - za dohvaćanje MAC adrese pristupne točke na koju nije spojen ni jedan klijent

- ponavljanje paketa

- ponavljanje ARP paketa

- KoreK chopchop napad - dešifriranje WEP paketa bez poznatog enkripcijskog ključa

- napad fragmentacije - dohvaćanje do 1500 okteta pseudo-nasumičnih brojeva između klijenta i pristupne točke

- Cafe Latte napad

Program se kod uobičajenog napada na WEP mrežu koristi za generiranje što većeg broja paketa, što znatno ubrzava prikupljanje paketa potrebnih za dešifriranje WEP ključeva. Kod napada na WPA mrežu, koristi se za izbacivanje klijenta s mreže. Najčešće će se klijent ubrzo ponovno pokušat spojiti, te airodump-ng u tom slučaju može dohvatiti pakete razmjene ključa (4-way handshake) koji se koriste za razbijanje WPA ključa.

Aircrack-ng

Aircrack-ng je program za dešifriranje WEP ključeva i razbijanje WPA/WPA2-PSK enkripcije brute-force ili dictionary napadima. [6]

Za razbijanje WEP ključeva se koristi kombinacija matematičke statistike, te napadom na RC4 način šifriranja [7] [8] i PTW metodom (Pyshkin, Tews, Weinmann) [9] koje se temelje na ponovnom korištenju inicijalizacijskih vektore (IV) paketa. IV se zasebno generira za svaki WiFi paket te se koristi kod daljnjeg šifriranja pomoću RC4 metode, za koju se pokazalo da ima ozbiljne slabosti koje omogućuju izrazito lako razbijanje enkripcijskih ključeva uz prikupljen dovoljan broj paketa s odgovarajućim inicijalizacijskim vektorima. [7]

Za razbijanje WPA/WPA2-PSK ključeva potrebni su paketi 4-smjernog rukovanja (4-way handshake) koji se razmjenjuju između pristupne točke i klijenta tijekom povezivanja na mrežu. Daljnje razbijanje ključa koristeći pakete rukovanja temelji se na pronalasku šifre koja odgovara paketima pomoću brute-force ili dictionary napada.

Brute-force napad temelji se na isprobavanju svake moguće kombinacije alfanumeričkih znakova dok se ne pronađe ona koja odgovara paketu rukovanja. Dictionary napad pak se temelji na isprobavanju kombinacija riječi iz velikih lista poznatih i često korištenih lozinka poput lozinka123, password, i sl.

Većina WiFi usmjernika koje ISP-ovi ugrađuju svojim korisnicima dolaze sa šiframa uglavnom istog formata, što znatno smanjuje prostor pretraživanja lozinka kod brute-force napada. Ako korisnik nije promijenio šifru nakon instalacije uređaja, za neke pristupne točke je šifriranje moguće razbiti u svega nekoliko sati koristeći naprednije algoritme te programe koji koriste grafičke koprocesore za paralelizam.

Zaključak

Priroda bežičnih komunikacija je takva da bilo tko u blizini može tu komunikaciju prisluškivati, u potpunosti bez interferencije i mogućnosti da itko sazna da se ikakvo prisluškivanje uopće dešava. Šifriranje takvih komunikacija je ključno, u čemu glavnu ulogu imaju enkripcijski algoritmi, koji kako je vrijeme pokazalo, nisu uvijek savršeni. Bilo to zbog mane u samom dizajnu algoritma, ili pak zbog greške u implementaciji dokazano savršenog algoritma. Ipak, za svaku pronađenu slabost u načinu šifriranja, razvijaju se zakrpe i bolji algoritmi, stoga je od ključne važnosti za pojedince, a i informatičke tvrtke, pratiti i biti svjestan slabosti sistema koje koriste te ih prema tome redovito održavati.

Literatura

[2] AfNOG 2009 Wireless Tutorials Cairo, Introduction to Wide-Area WiFi, 2009

[3] Aircrack-ng Wiki - airmon-ng

[4] Aircrack-ng Wiki - airodump-ng

[5] Aircrack-ng Wiki - aireplay-ng

[6] Aircrack-ng Wiki - aircrack-ng

[7] Scott Fluhrer, Itsik Mantin, Adi Shamir, Weaknesses in the Key Scheduling Algorithm of RC4, 2001

[8] Andreas Klein, Attacks on the RC4 stream cipher, 2008

[9] Erik Tews, Ralf-Philipp Weinmann, Andrei Pyshkin, Breaking 104 bit WEP in less than 60 seconds, 2007