Sadržaj

Životni ciklus odgovaranja na incidente

Sažetak

Odgovaranje na incidente u okviru računalne sigurnosti je proces koji varira ovisno o ozbiljnosti prijetnje sustavu. Kod većih organizacija incidenti su ozbiljniji problemi, stoga je i način odgovaranja na incidente ozbiljniji proces.

Iz tog razloga razvijene su razne metodologije načina odgovaranja na te incidente. U ovom seminaru dati je pregled dvije vodeće metodologije većih organizacija kod procesa odgovaranja na incidente, a radi se o industrijskim standardima NIST i SANS.

Glavne razlike spomenutih metodologija je svrha za koju ih organizacije koriste; NIST za opće smanjenje prijetnji računalnom sustavu, a SANS procese za prioritetiziranje sigurnosnih prijetnji.

Videoprezentacija projekta dostupna je na linku.

Uvod

Incident u okviru računalne sigurnosti označava neočekivanu ili neželjenu radnju vezanu uz računalnu mrežu ili sustav koja može negativno utjecati na pojedinca ili organizaciju.[1]

Odgovaranje na incidente je proces, a kako ozbiljnost incidenta može varirati, tako variraju i životni ciklus odgovaranja na incidente. Kod većih organizacija incidenti su također ozbiljniji problemi, stoga su razvijene razne metodologije načina odgovaranja na te incidente.

Životni ciklus odgovaranja na incidente se stoga može definirati kao proces slijednih koraka koje je potrebno poduzeti kako bi se otkrilo i odgovorilo na sigurnosne prijetnje računalnih sustava ili mreža. Ovi procesi najviše se koriste u poslovnim organizacijama kako bi se spriječili ili oporavili od sigurnosnih napada.[2]

Procesi odgovaranja na incidente se konstantno mijenjaju ovisno o potrebama i novim saznanjima, zato postoje različiti sljedovi koraka ovih procesa, a u nastavku će biti opisana dva industrijska standarda: NIST i SANS.

NIST ciklus odgovaranja na incidente

Općenito o NIST-u

Životni ciklus odgovaranja na incidente NIST je industrijski standard američke državne agencije The National Institute of Standards and Technology koja zadaje standarde i prakse vezane za računalnu sigurnost.

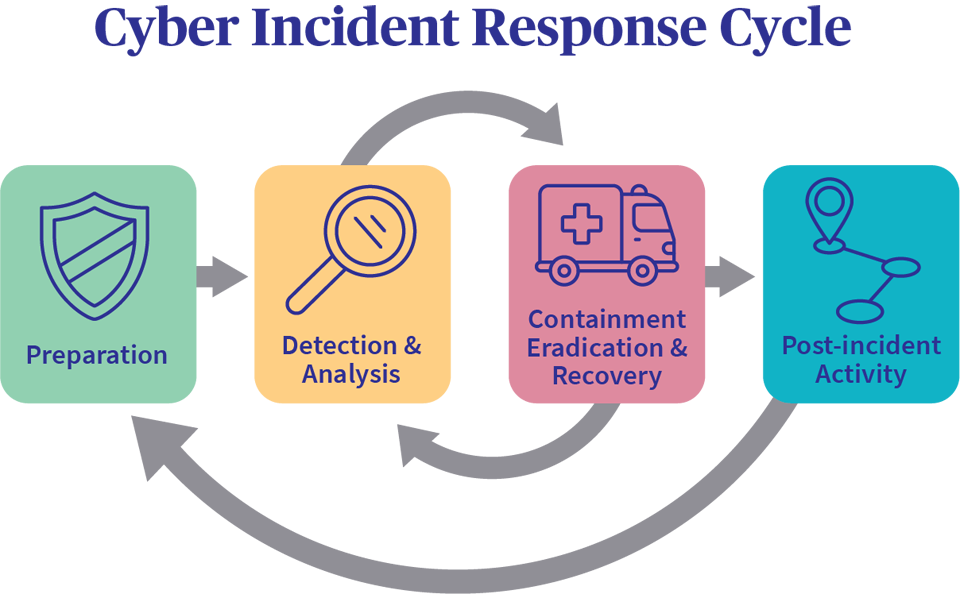

NIST [3] ciklus odgovaranja na incidente rastavlja u četiri glavne faze (Slika 1.):

- Priprema

- Detekcija i analiza

- Obuzdavanje, eradikacija i oporavak

- Aktivnost nakon incidenta

Slika 1. NIST ciklus izvor

Slika 1. NIST ciklus izvor

Faze NIST-a

- PRIPREMA

- Faza pripreme uključuje procese i akcije koje je potrebno poduzeti kako bi se organizacija pripremila za odgovoranje na incidente.

- Ova faza važna je za prevenciju incidenata, a postiže se odabirom pravih alata i resursa te pravilnom obukom zaposlenika.

- Potrebno je izraditi i plan za otkrivanje mogućih prijetnji i incidenata u organizacijskoj okolini identifikacijom tih prijetnji i analizom njihovog utjecaja na organizaciju (svojevrsni plan upravljanja rizikom).

- DETEKCIJA I ANALIZA

- Prema NIST-u ovo je jedan od najtežih faza tijekom ciklusa, a uključuje sakupljanje i obradu podataka kako bi se utvrdio izvor napada.

- Osim izvora napada utvrđuje se i kakve je on prirode i kakav je njegov mogući utjecaj na organizacijski sustav.

- OBUZDAVANJE, ERADIKACIJA I OPORAVAK

- Ovo je glavna faza odgovora na incidente u kojoj se poduzimaju mjere da se spriječe ili ublaže mogući prekidi rada sustava.

- Faza se sastoji od tri glavna koraka:

- Obuzdavanje - Korištenjem svih mogućih metoda i alata sprječava se daljnje širanje virusa ili malwarea, npr. odspajanjem računalnih sustava s mreža ili “karantenom zaraženih sustava”.

- Eradikacija - Nakon prvog koraka obuzdavanja problema, tog istog problema potrebno se riješiti iz organizacijskog sustava npr. korištenjem antivirusnog alata ili ručnim tehnikama uklanjanja. Također se mora osigurati da je sav sigurnosni softver ažuriran na najnoviju verziju.

- Oporavak - Zadnji korak ove faze je oporavak organizacijskog sustava na stanje prije napada korištenjem raznih metoda poput backup podataka ili omogućavanjem pristupa računima čiji je pristup oduzet i slično.

- AKTIVNOST NAKON INCIDENTA

- Zadnja faza je rekapitulacija procesa kroz koji se prošlo dok se odgovaralo na incident. Analiza podataka i poduzetih akcija radi se kako bi se shvatilo kako je došlo do incidenta i kako ga u budućnosti spriječiti. Ova faza jako je važna jer pomaže organizaciji da poboljša svoju računalnu sigurnost i ojača buduće procese odgovaranja na incidente.

SANS ciklus odgovaranja na incidente

Općenito o SANS-u

SANS je za razliku od NIST-a privatni institut koji nudi edukaciju i informacije o računalnoj sigurnosti te je najveća među takvim organizacijama u svijetu jer prednjači brojem istraživanja o cybersecurity-ju te pružanju edukacija i certifikata.

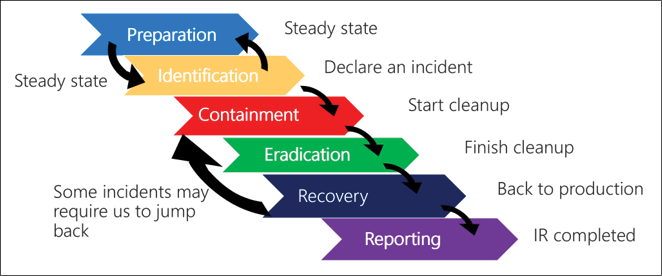

SANS [4] ciklus odgovaranja na incidente rastavlja u šest ključnih faza (Slika 2.):

- Priprema

- Identifikacija

- Obuzdavanje,

- Eradikacija

- Oporavak

- Naučene lekcije

Slika 2. SANS ciklus izvor

Slika 2. SANS ciklus izvor

Faze SANS-a

- PRIPREMA

- U fazi pripreme pregledava se politika sigurnosti organizacije, obavlja procjena rizika i osjetljivih podataka i sustava na temelju čega se predviđaju kritični incidenti u računalnoj sigurnosti te se na kraju formira CSIRT (Computer security incident response team) t,. tim za odgovore na te incidente.

- IDENTIFIKACIJA

- Tijekom ove faze se na IT sustavima prate odstupanja od uobičajene aktivnosti i utvrđuje se radi li se o stvarnim prijetnjama. Također je potrebno skupiti sve dodatne podatke kod ovakvih odstupanja.

- OBUZDAVANJE

- Ovdje je najprije ključno što prije lokalizirati prijetnju izolacijom dijela sustava koji je pod prijetnjom. Nakon toga potrebno je prebaciti fokus na dugotrajnu lokalizaciju kako bi se omogućilo normalno funkcioniranje nezahvaćenih dijelova sustava dok se problematični dijelovi oporave.

- ERADIKACIJA

- Nakon lokalizacije problema, taj problem potrebno je riješiti micanjem malware-a sa svih zahvaćenih uređaja te otkriti izvor problema i poduzeti potrebne korake kako se isto ne bi opet dogodilo.

- OPORAVAK

- Nakon što se dijelovi sustavi koji su bili zahvaćeni incidentom vrate u normalno funkcioniranje potrebno je iste pratiti, provjeravati i testirati.

- NAUČENE LEKCIJE

- Ovu fazu preporučuje se proći u roku od dva tjedna nakon incidenta te rekapitulirati cijeli incident korištenjem dokumentacije cijelog procesa i dodatnom istragom. Analizom spomenutog potrebno je reevaluirati način na koji organizacija odgovara na incidente te uvesti moguća poboljšanja u taj proces.

Razlika NIST i SANS procesa

NIST i SANS procesi veoma su slični u svojim procesima i fazama i oboje se uglavnom koriste u informacijsko - komunikacijskim tehnologijama.

Glavna razlika je što je NIST proces koji služi organizacijama i pojedincima kako bi smanjili sigurnosne prijetnje i rizike računalnih sustava, dok SANS proces organizacije koriste kako bi dobili rezultate ovisno o svojim prioritetima kod odgovora na računalne sigurnosne incidente.

Zaključak

Iako osim NIST i SANS metodologija postoji još mnoštvo načina odgovaranja na incidente u okviru računalne sigurnosti, zapravo sve prolaze kroz slične korake ali s različitim naglascima na važnosti pojedinih koraka te načine ostvarivanja zadanih ciljeva. Zato je do svake organizacije i pojedinca da ove procese prilagode svojim potrebama, ranjivostima i sustavima.

Važnost uključivanja ovih procesa u svakodnevne aktivnosti danas bi trebao biti standard svih računalnih sustava jer je informacijsko - komunikacijska tehnologija velik dio svih organizacija, zbog čega dolazi do izloženosti osjetljivih korisničkih podataka.

Stoga je dužnost na organizacijama i na za to odgovornim ljudima stalna edukacija te poboljšavanje računalne sigurnosti.